26 Aug 2025

Cloud Solution

Cloud Computing หรือ Cloud Technology หมายถึง ระบบคอมพิวเตอร์ขนาดใหญ่ ที่สามารถข...

EP9 — Security & Compliance Configuration: ผ่าน Audit แต่ยังไม่ปลอดภัยจริง

EP8 — Password, Secret & Certificate Management: ความเสี่ยงเงียบที่พังระบบได้ทั้งองค์กร

EP7 — Infrastructure Monitoring & Alerting: ระบบที่มีกราฟสวย แต่ไม่มีใครดู

EP6 — Backup & Disaster Recovery: ระบบที่ทุกคนคิดว่ามี แต่ใช้ไม่ได้เมื่อถึงเวลาจริง

EP5 — System Patching & Updates: ช่องโหว่ง่ายที่สุด แต่ถูกปล่อยทิ้งไว้นานที่สุด

EP4 — Access Control & Identity Management: ใครเข้าถึงอะไร คือรากของความปลอดภัยทุกระบบ

EP3 — Email Security: ระบบที่สำคัญที่สุด แต่ถูกทำผิดมากที่สุด

ตอนพิเศษ: บทเรียนจากเหตุการณ์ AWS และ Cloudflare ล่ม

EP2 — DNS & Domain: รากฐานของระบบที่ถูกมองข้ามมากที่สุด

EP1 — System Security ที่ถูกลืม

10 เทคโนโลยีเชิงกลยุทธ์จาก Gartner ที่ SME ควรรู้ และควรเริ่มลงมือวันนี้

Disaster Recovery ไม่ใช่แค่การสำรองข้อมูลอีกต่อไป

Certificate & Key Management – การบริหารจัดการใบรับรองและกุญแจเข้ารหัสตลอดวงจรชีวิต

AI Security – ความปลอดภัยของปัญญาประดิษฐ์ที่องค์กรต้องตระหนัก

Cyber Security Trends 2025 – อะไรคือความเสี่ยงใหม่ที่องค์กรควรจับตา

กรณีศึกษา: การโจมตี Ransomware กับองค์กรในอุตสาหกรรมสุขภาพ

Building a Security Awareness Culture – สร้างวัฒนธรรม Cyber Security ในองค์กร

PDPA กับ Cyber Security – แนวทางปฏิบัติที่องค์กรไทยควรรู้

Network Security – เสริมเกราะป้องกันเครือข่ายองค์กรจากภัยไซเบอร์

Backup & Recovery – ปกป้องข้อมูลเพื่อความต่อเนื่องของธุรกิจ

OT Security – ปกป้องระบบอุตสาหกรรมและโครงสร้างพื้นฐานสำคัญ

Cloud Security – ปกป้องระบบคลาวด์ให้องค์กรมั่นใจในโลกดิจิทัล

Data Security – ปกป้องข้อมูลสำคัญขององค์กรในทุกมิติ

API Security – ทำไมการปกป้อง API ถึงสำคัญในยุคดิจิทัล

Application Security – ทำไมการปกป้องแอปพลิเคชันคือเกราะด่านแรกของธุรกิจ

Identity Security – ทำไมการจัดการสิทธิ์และตัวตนคือหัวใจของ Cyber Security

CTEM – Continuous Threat Exposure Management คืออะไร? ทำไมองค์กรต้องสนใจ

Cyber Security Roadmap สำหรับองค์กรไทย – จากเริ่มต้นสู่การป้องกันระดับสูง

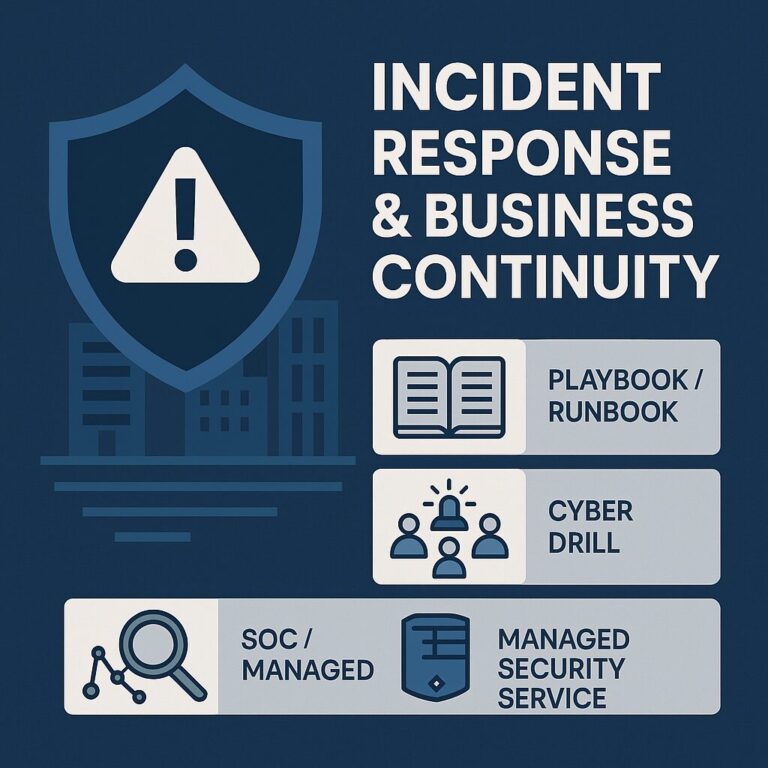

Incident Response & Business Continuity – แผนรับมือเมื่อโดนโจมตี

Cyber Security Framework ที่องค์กรควรรู้จัก (ISO27001, NIST CSF, CIS Controls)

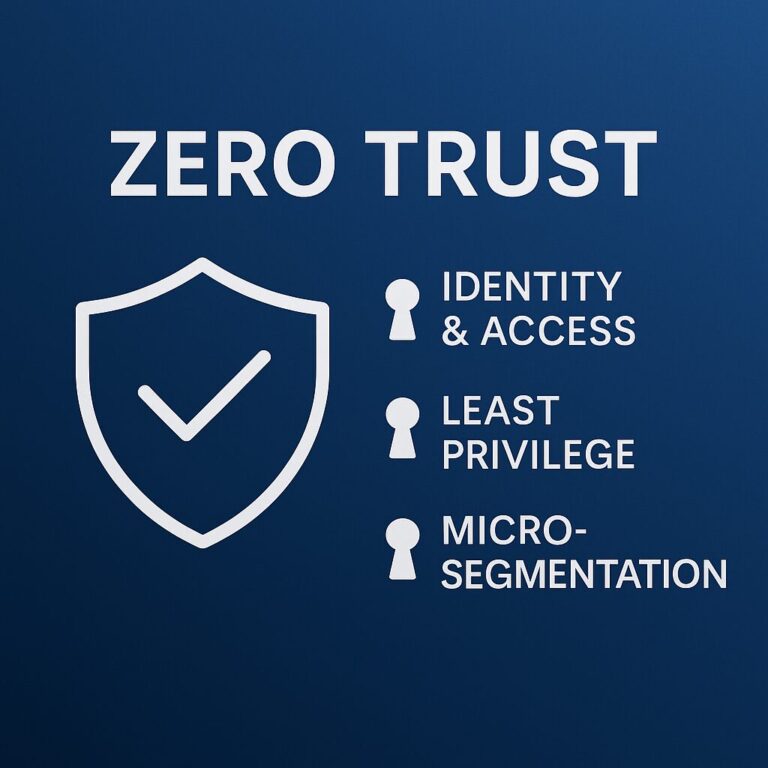

Zero Trust – ทำไมการป้องกันแบบ “ไม่เชื่อใจใคร” ถึงเป็นอนาคตของ Security

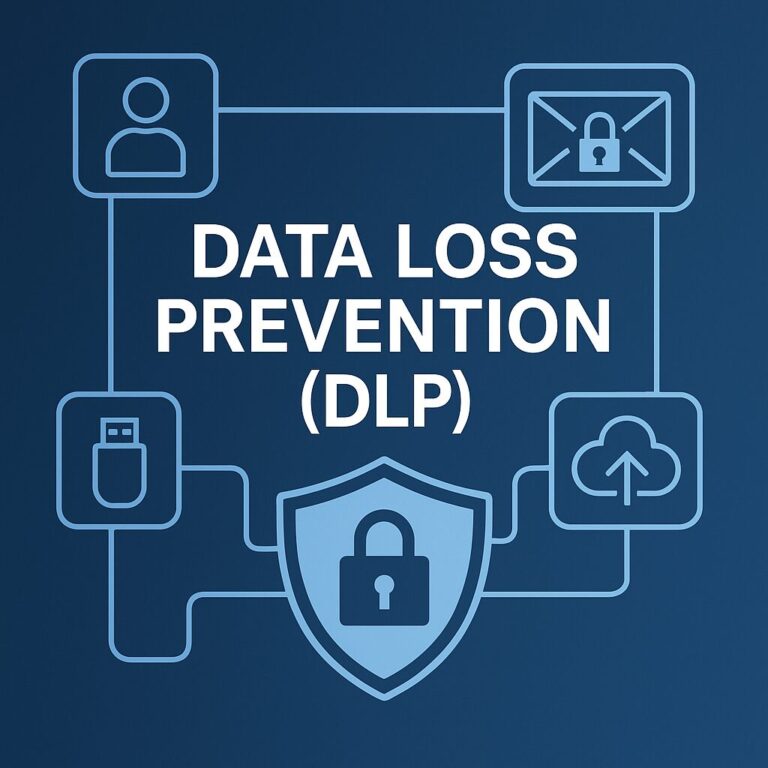

Data Loss Prevention (DLP) – ปกป้องข้อมูลสำคัญขององค์กรไม่ให้รั่วไหล

IT Asset Management – จัดการทรัพย์สิน IT อย่างไรให้ปลอดภัยและคุ้มค่า

Email Security – ทำไม Phishing ถึงยังเป็นภัยเบอร์หนึ่ง

Endpoint Management: ควบคุมและดูแลเครื่องลูกข่ายจากศูนย์กลาง

Endpoint Security สำคัญแค่ไหนในการป้องกันภัยคุกคามสมัยใหม่

SIEM คืออะไร? ทำไมองค์กรต้องมี SIEM